Poradenství

Technologie

Úroveň zabezpečení informační bezpečnosti ve veřejné správě musí zohlednit hodnotu aktiv pro stát, občany i útočníka

Pro veřejnou správu je otázka informační bezpečnosti stejně klíčová, jako pro ostatní sféry společnosti, přičemž na důležitosti nabývá v souvislosti s digitalizací a zaváděním eGovernementu. Veřejná správa se přitom od ostatních odvětví odlišuje tím, že zpracovává informace, které jsou atraktivní pro nejnebezpečnější kategorii útočníků. Na druhou stranu je často v zajetí zastaralých pohledů na koncept informační bezpečnosti a trpí nedostatkem zdrojů. Co s tím?

Bezpečnost informačních technologií nabývá stále větší důležitosti ve všech sférách společenského života. Jak už z názvu vyplývá, jde o oblast založenou na technologiích, které využívají stejné principy, ať už jsou nasazeny v malé obci nebo v atomové elektrárně. Pro doplnění dalšími prvky, na kterých stojí informační bezpečnost, jsou lidské zdroje a procesy.

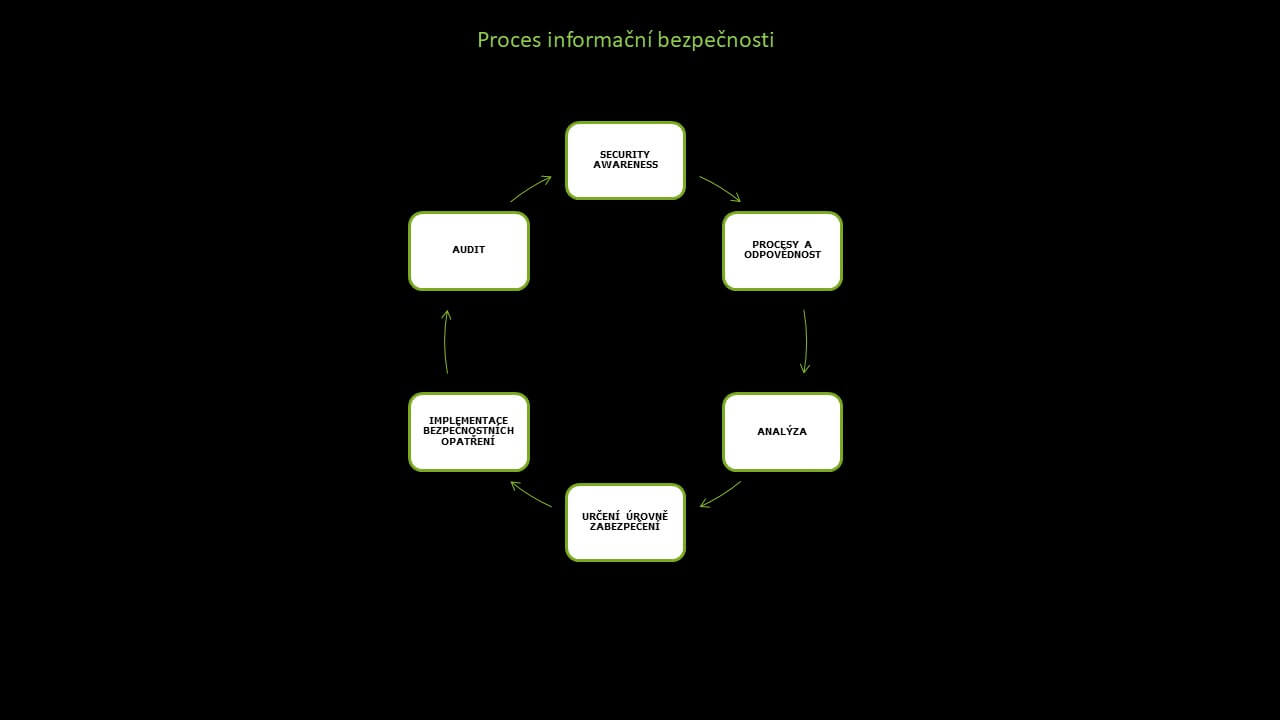

I takto složité prostředí ale nabízí možnosti dosažení adekvátního zabezpečení informačních aktiv, pokud je problematice bezpečnosti přikládána dostatečná důležitost, jsou jasně stanovené odpovědnosti a účinnost bezpečnostních opatření je kontrolována pravidelnými audity.

Nákladově přijatelná řešení, která zajistí adekvátní stupeň ochrany

Za účelem zajištění dostatečně robustního a pro státní instituci nebo společnost relevantního systému informační bezpečnosti, je potřeba vzít při implementaci bezpečnostních opatření v úvahu jejich specifika, která se mohou týkat rozsahu informačních a/nebo komunikačních systémů (informační systém), zpracovávaných informací či poskytovaných služeb, jejich kritičnosti a v neposlední řadě charakteristice možných hrozeb a útočníků, kteří umějí využít zranitelností s cílem negativně ovlivnit chod státní instituce nebo společnosti. Proto je nezbytné a účelné postupovat v souladu s přístupem založeném na rizicích (Risk based approach).

Informační bezpečnost je velmi nákladná na lidské, finanční i časové zdroje. Platí přitom, že tyto náklady rostou exponenciálně. Zároveň není nikdy možné dosáhnout ideální 100% bezpečnosti. Je proto velmi důležité, aby byla nastavena taková úroveň bezpečnostních opatření, prostřednictvím kterých dochází ke snížení nebo eliminaci následků událostí a incidentů a zároveň která bude stále nákladově přijatelná a přitom zajistí adekvátní stupeň ochrany informačních systémů a dat (aktiv).

Kompromitace může ohrozit zájmy státu i jednotlivců

Prvním krokem proto musí být důkladná identifikace a následné ohodnocení aktiv a jejich kritičnosti pro chod veřejné instituce nebo společnosti. Ve veřejné správě obvykle není možné jednoduché finanční vyjádření při výpočtu hodnoty aktiva. Je proto žádoucí zamyslet se nad jednotlivými atributy informační bezpečnosti (důvěrnost, dostupnost a integrita) a stanovit odpovídající úroveň zabezpečení. Informace a služby obvykle zpracovávané a poskytované veřejnou správou z tohoto hlediska představují poměrně kritickou oblast srovnatelnou například s finančním sektorem.

Z hlediska důvěrnosti orgány veřejné správy zpracovávají utajované informace, jejichž kompromitace může ohrozit zájmy státu. Často také disponují osobními údaji občanů včetně zvláštních kategorií osobních údajů, které mohou ve velké míře ohrozit reputaci, svobodu či život dané osoby.

Spolu s digitalizací veřejné správy rostou požadavky i na dostupnost. Mnoho služeb a informací poskytovaných a zpracovávaných orgány veřejné moci občanům je založených na složitých informačních systémech, které jsou navíc vzájemně provázané. Pro představu informační systém A zpracovává informace a poskytuje služby pro občany, přičemž tyto informace agreguje a čerpá z agentových systémů B a C. Proto nedostupnost byť i jednoho z nich tak může mít negativní dopad na celou oblast veřejné správy. Musíme také počítat s tím, že služby a informace musí být dostupné na celém území státu. To přináší velké požadavky na dostupnost komunikačních sítí a prostředků.

Aktiva veřejné správy jsou velmi citlivá i z hlediska integrity zpracovávaných dat. I drobné změny v záznamech týkajících se například rejstříku trestů nebo katastru nemovitostí mohou mít dalekosáhlé právní následky a ohrozit důvěryhodnost státu jako garanta práv občanů.

Při stanovování adekvátní úrovně zabezpečení tak musí být brána v úvahu nejen hodnota aktiv pro stát a občany, ale i pro případného útočníka. Také z tohoto hlediska je zřejmé, že informace držené veřejnými orgány jsou kritické.

Co vlastně útočníky láka? Cenné jsou citlivé informace, např. o zdravotním stavu

Jako příklad je možné uvést útok na americký federální úřad United States Office of Personnel Management z roku 2015. Útočníkovi se tehdy podařilo získat údaje o milionech zaměstnanců federální administrativy včetně informací o jejich bezpečnostních prověrkách nebo jejich biometrické údaje. Podle zdrojů ze zpravodajské komunity za tímto útokem stála čínská vláda a jedním z jeho důsledků bylo i vážné narušení americké špionážní sítě v Číně.

Velmi hodnotné jsou pro útočníky i jiné druhy osobních údajů. Už několik zemí na světě se zařadilo do skupiny těch, které přišly o databázi významné části obyvatelstva (například Indie, Mexiko, Norsko, Singapur, Turecko), některé dokonce opakovaně. Zvlášť cenné jsou přitom pro útočníky údaje o zdravotním stavu, které mají na černém trhu obdobnou hodnotu jako informace týkající se finančních výsledků nebo know-how.

Kromě osobních údajů se jedná i o další citlivé informace, které se týkají například zabezpečení kritické infrastruktury. Je tedy nepochybné, že veřejná správa pracuje s informacemi, které jsou lákavé pro nejlépe vybavenou skupinu útočníků, kterými jsou státem sponzorované skupiny, označované jako Advanced Persistent Threat (APT). I když se s postupem času zvyšují schopnosti a sofistikovanost útočníků spadajících do oblasti kyberkriminality, státem sponzorované skupiny jsou stále napřed z hlediska prostředků i schopností.

Realita vs. praxe aneb 6 problémů, které definují danou oblast

V naší praxi se při zavádění bezpečnostních opatření v oblasti informační bezpečnosti ve veřejných institucích a společnostech různého typu a velikosti setkáváme s širokou paletou problémů a nedostatků. Některé z nich však mají tendenci vyskytovat se opakovaně, nebo jsou specifické právě pro oblast veřejné správy.

Problém č. 1: Nedostatečné povědomí o pravidlech, procesech a bezpečnostních opatřeních s cílem zajistit informační bezpečnost.

To se přitom netýká jen běžných zaměstnanců, kteří s informačními technologiemi pracují, ale především vrcholového managementu.

Pokud není vedení organizace přesvědčeno o důležitosti bezpečnosti informačních aktiv, nemohou být účinná jakákoli následná bezpečnostní opatření, protože se budou soustavně dostávat na druhou kolej z hlediska priorit. Kromě toho je nezbytné, aby společnost chápala informační bezpečnosti pozitivně a proto ji musí vedení organizace aktivně podporovat, propagovat a jít příkladem.

V České republice je naštěstí tento nedostatek kompenzován legislativními požadavky – více než čtyři roky je účinný zákon č. 181/2014 Sb., o kybernetické bezpečnosti a jeho, v současné době novelizovaná prováděcí vyhláška č. 82/2018 Sb., o kybernetické bezpečnosti, díky čemuž má Česko náskok před zbytkem Evropy.

Problém č. 2: Nejasné nebo nepřesně stanovené role a odpovědnosti za oblast informační bezpečnosti

Technologická podstata této oblasti svádí vedení organizací k tomu, aby odpovědnost přeneslo na IT oddělení. To je ale primárně odpovědné za provoz a kvůli jeho bezproblémovému chodu je ochotné bezpečnostní opatření obětovat. Nevhodné je ale i přenesení odpovědnosti za informační bezpečnost na oddělení zabývající se jinými aspekty bezpečnosti, jako jsou například zabezpečení fyzických prostor nebo bezpečnost a ochrana zdraví při práci. To zase obvykle nemá technické prostředky a dostatečné znalosti. Řešením je stanovení jasné odpovědnosti za IT bezpečnost jmenováním manažera kybernetické bezpečnosti, CISO apod. Ten pak má za jeden z hlavních úkolů dohlížet na implementaci bezpečnostních opatření během celého životního cyklu informačního systému a v celém rozsahu organizace. Kromě toho klasicky odpovídá za zvládání událostí a incidentů, prosazování informační bezpečnosti, zajištění kontinuity činností apod.

Problém č. 3: Nedostačující počet kvalitních zaměstnanců

Zásadními problémy, se kterými se potýká většina orgánů veřejné správy, je kromě tradičního nedostatku alokovaných financí i v současné době nedostatečný počet kvalitních zaměstnanců. Informační bezpečnost je náročná na technické, ale hlavně na lidské zdroje. Právní předpisy přitom často ani neumožňují, aby byli pracovníci zodpovědní za IT bezpečnost ve veřejné správě ohodnoceni stejně jako v soukromém sektoru. Právě kvalifikovaná pracovní síla je přitom základním předpokladem zajištění informační bezpečnosti na dostatečné úrovni. Částečným řešením je outsourcing, který ale zase vyžaduje schopnosti a znalosti programového managementu a kontroly plnění dodavatelů na straně zadavatele. Další možné řešení je dobrovolnictví a spolupráce veřejného a soukromého sektoru, která se velmi dobře rozvíjí například v Estonsku nebo Velké Británii. Soukromé společnosti zapůjčují své zaměstnance veřejnému sektoru na několik dní v týdnu. Získávají tím unikátní zkušenosti s ochranou kritické infrastruktury proti sofistikovaným útočníkům a orgány veřejné moci naopak špičkové odborníky, které by z vlastních prostředků nebyly schopné zaplatit.

Problém č. 4: Neznalost vlastního IT prostředí

Neznalost vlastního IT prostředí (infrastruktura, HW, SW, vazby mezi aktivy apod.) je způsobena nedostatečnou dokumentací (vizualizace, schémata) a velkou fluktuací pracovních sil. V praxi se tak často stává, že v síti organizace jsou nikým nespravované a nezáplatované servery, dávno nepotřebné otevřené vzdálené přístupy odešlých zaměstnanců a další závažné nedostatky. Pro každou organizaci je proto nezbytné, aby prováděla pravidelné mapování vlastních informačních technologií a na jejich základě adekvátně upravovala bezpečnostní opatření.

Problém č. 5: Nedostatečně ošetřený přístup dodavatelů a externích pracovníků

S problematikou přístupů je spojená také otázka bezpečnosti dodavatelů. Praxe ukazuje, že právě nedostatečně ošetřený přístup dodavatelů a externích pracovníků se stává prostředkem proniknutí útočníka do vnitřní sítě organizace. Také správa přístupů by měla podléhat pravidelným auditům a odstraňování nepotřebných oprávnění. Není totiž možné, aby se instituce spoléhala jen na proces nastavený pro případ odchodu zaměstnance nebo ukončení dodavatelské smlouvy.

Problém č. 6: Přetrvávající důraz na bezpečnost formou ochrany perimetru

Ten spočívá v rozdělení světa kolem nás na bezpečnou oblast (naši vnitřní síť) a potenciálně škodlivé okolí (internet). Bezpečnost je pak založena na ochraně hranice mezi vnitřní sítí a internetem formou firewallů a dalších technických prostředků. Tento přístup mohl fungovat před deseti lety, kdy bylo možné hranice vnitřní sítě poměrně jednoznačně vymezit. Rozšíření mobilních zařízení, zvýšené požadavky na konektivitu a koncept bring-your-own-device ale tyto hranice rozmělnily. V současné době je jedinou možností dosažení adekvátní bezpečnosti takzvaný zero trust přístup, což znamená, že jakékoli zařízení a jakýkoli uživatel je chápán jako představitel potenciální hrozby. K bezpečnosti pak nepřistupujeme z hlediska obrany určitého území, ale potřeby chránit data a kritické business procesy pro naši organizaci.

Certifikace nestačí, informační bezpečnost je živý proces

Informační bezpečnost je vedením organizace často nesprávně pochopena. Napomáhají k tomu paradoxně různé certifikace, jako je například ISO 27001. Naznačují, že úspěšné absolvování auditu je zárukou dostačující úrovně bezpečnosti a nic dalšího není potřeba udělat. To ale vede k vnímání informační bezpečnosti jako stavu, kterého je možné dosáhnout, a ne jako kontinuálního a permanentně probíhajícího procesu zlepšování. Výsledkem jsou navíc často dokumenty, jako je bezpečnostní politika, které nejsou v praxi aplikované a byly vytvořené jen kvůli splnění formálních požadavků, což často potvrzují „Auditoři ISO 27001“, které zajímá pouze papírová podoba a nikoliv faktický stav implementování procesů a bezpečnostních opatření.

Je proto klíčové, aby vedení organizace nechápalo informační bezpečnost jako záležitost formální dokumentace, ale jako živý proces, který je potřeba kontinuálně zlepšovat a udržovat v chodu.